Röntgenbilder und Patienteninformationen von Hunderten Servern waren weltweit frei zugänglich im Internet. Jeder hätte darauf zugreifen können.

Geschichten des Jahres. Dieser Artikel ist am 17. September 2019 erschienen.

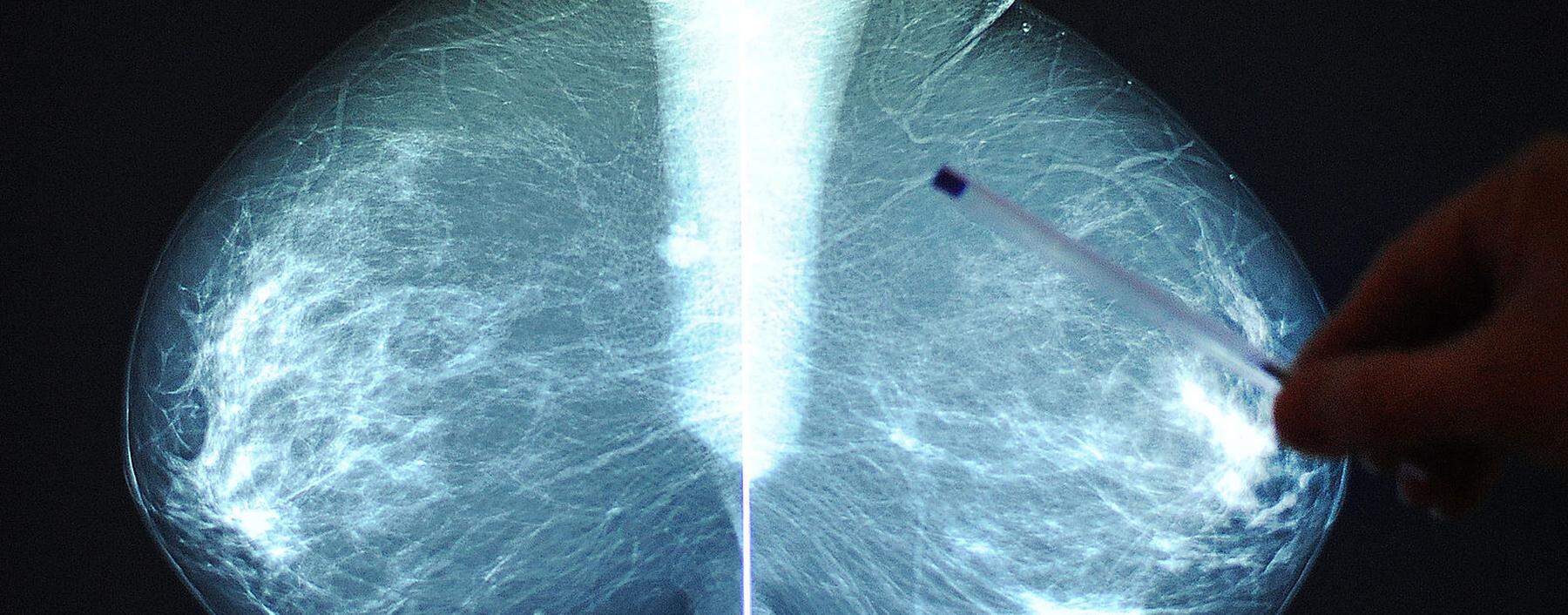

Brustkrebsscreenings, CT-Scans, MRT-Bilder, Röntgenbilder vom Brustkorb oder der Lunge sind hochsensible medizinische Unterlagen, die für die Augen des Patienten und des behandelnden Arztes bestimmt sind. Man sollte annehmen, dass derartige Bilder und Patienteninformationen ausreichend geschützt würden. Eine Analyse offenbarte nun, dass weltweit mehr als 24,3 Millionen Datensätze von Patienten online abrufbar sind. „Die Anzahl der mit den 24,3 Millionen Datensätzen verknüpften Bilder beläuft sich auf geschätzte 733,5 Millionen“, erklärt Dirk Schrader vom Expertenverbund für Netzwerksicherheit Greenbone, der die Analyse durchgeführt und die ungeschützten Informationen entdeckt hat. „Auf 400 Millionen Bilder kann zugegriffen werden“ und auch ein Download sei möglich, betont Schrader.

Datensätze von mehreren Millionen Patienten weltweit sind auf Servern von medizinischen Bildarchivierungssystemen frei zugänglich. Von 2300 mit dem Internet verbundenen Systemen weisen laut Schraders Analyse 590 gravierende Lücken auf. Die auffindbaren medizinischen Akten beinhalten Vor- und Nachnamen, Geburtsdatum, Termin der Untersuchung, Informationen über den behandelnden Arzt und über die Behandlung. Es sind 15.000 Datensätze von deutschen, 47.500 von französischen und mehr als 100.000 von italienischen Patienten. Mehr als fünf Millionen Menschen sind in den USA betroffen. In rund 50 Ländern von Brasilien über die USA bis in die Schweiz sind Millionen an Daten offen im Netz. „Die Summe dieser Datenlecks an ungeschützt im Internet zu findenden Patientendaten sind damit eine der bisher größten Datenpannen weltweit“, betont Schrader.

Wie kommen die Bilder ins Internet?

Ein Patient wird von seinem behandelnden Arzt zum MRT (Kernspintomographie) geschickt, zur Abklärung einer möglichen Verletzung des Meniskus. Dabei werden zwei- und dreidimensionale Bilder vom Körperinneren gemacht. Diese Bilder werden dann, damit sie dem Arzt zugänglich gemacht werden, an einen Server geschickt. Diese im Gesundheitssektor verwendeten Server für Bildarchivierung heißen "Picture Archiving and Communication System" (PACS). Das dafür verwendete Protokoll wird DICOM genannt ("Digital Imaging and Communications in Medicine").

Dass diese PACS-Server angreifbar und unzureichend bis gar nicht geschützt sind, ist keine neue Information. „Das ist kein Hacking. Das ist wie durch eine offene Tür zu gehen“, fasst Jackie Singh zusammen. Er ist Cybersecurity-Forscher beim Sicherheitsunternehmen Spyglass.

Denn die Daten sind auf mehreren hundert Systemen „ohne jegliche Art von Schutz“. Somit sei es ohne großen Aufwand möglich, an die Patienteninformationen zu kommen, führt Schrader weiter aus. Schrader spricht von einem "near realtime-access", einem Zugriff nahezu in Echtzeit. "Bei den Systemen, die ich überprüft habe, hatte ich den Eindruck, dass ich im Zweifelsfall sogar in der Lage wäre, früher als der Arzt auf das Bild zuzugreifen."

Sind österreichische Patienten betroffen?

Auf Anfrage der „Presse“ bestätigt Schrader, dass in den Daten keine österreichischen Systeme gefunden wurden, die offen gewesen wären. Zwar wurde eines der hiesigen Systeme in den Grunddaten gelistet, aber es „war/ist nicht direkt abrufbar und war deswegen auch nicht Bestandteil der Analyse".

Grundsätzlich wurden auch nur Zugänglichkeit und Lesbarkeit analysiert. „Eine mögliche Manipulation von Bilddaten und der anschließende Upload wurden nicht untersucht“, hält Schrader fest.

Was haben Angreifer von den Daten?

Beinahe täglich erreichen uns Meldungen zu Hackerangriffen und Schwachstellen im Netz. Dabei sind nicht nur ausgefeilte Methoden von Hackern zielführend. In vielen Fällen sind die Systeme einfach nicht ausreichend geschützt. Deutsche Sicherheitsforscher fanden vor einiger Zeit heraus, dass die Steuerung von Wasserkraftwerken im Internet öffentlich zugänglich ist und somit Städte von der Trinkwasserversorgung abgeschnitten werden könnten.

Im aktuellen Fall sind personenbezogene Daten bares Geld wert. Im April 2019 wurde vom US-Department of Health and Human Services (HHS) ein Bericht veröffentlicht, wonach der durchschnittliche Wert einer solchen Patientenakte zwischen 250 und 1000 Dollar im Darknet wert ist.

Greenbone geht aufgrund dieses Berichts davon aus, dass die gefundenen Daten bis zu 50 Dollar wert sein könnten, da knapp sieben der 18 Merkmale mit Sicherheit enthalten sind. Damit ergibt sich ein Gesamtwert von knapp 1,2 Milliarden US-Dollar.

Was sind mögliche Angriffsszenarien?

Es ist durchaus möglich, dass die Daten für Erpressungen genutzt werden und auch Identitätsdiebstahl sowie Kreditkartenbetrug seien möglich. Denn mit den verfügbaren Patienteninformationen könnten auch Kreditkarten- und Bankprofile erstellt werden. Außerdem könnten die Daten auch für Phishing-Angriffe genutzt werden. Es kann nicht ausgeschlossen werden, dass sie bereits von Angreifern kopiert und missbraucht wurden.

Kann ich mich davor schützen?

Ein Schutz, beziehungsweise eine Abwehr, ist für den Einzelnen schwer, „da es ja die Kliniken und deren Dienstleister sind, die für den Betrieb verantwortlich sind“, sagt Schrader. Mit der Einführung der Datenschutzgrundverordnung im Mai 2018 ist es aber möglich, bei den Datenschutzabteilungen in Kliniken nachzufragen, welche Daten gespeichert, durch wen sie verarbeitet werden „und auch welche Sicherungsmechanismen dafür gelten.“

Wie können Unternehmen meine Daten schützen?

In nahezu allen Ländern gibt es gesetzliche Regelungen, wie personenbezogene sensible Daten geschützt werden müssen. In Europa ist es die DSGVO, in den USA ist es der Health Insurace Portability and Accountability Act (HIPAA). Die Anforderungen an diese Systeme sind über die Jahre massiv angestiegen. Der Grundstock dafür wurde aber vor den Zeiten der Digitalisierung gelegt.

Unternehmen müssten sich ihre Systeme genauer ansehen und ihre eigenen Abläufe analysieren, rät Schrader. „Dann müssen adäquate Sicherheitsmaßnahmen installiert“ werden. Software-Firmen bieten heutzutage bereits eigene Abteilungen an, die Systeme auf ihre Angreifbarkeit prüfen.